8 ÖĞRENEN MAHREMİYETİ

Yardımcı Doç. Dr. Bart P. Knijnenburg

Mahremiyet, dağıtık öğrenme sistemleri için özellikle önemlidir, çünkü öğrenenlerin farklı kaynaklar arasındaki güvenini yönetmek, kişinin telefonundaki uygulamaların gizliliğini yönetmek gibidir ki bu hassas öğrenim verileriyle uğraşırken tartışmasız daha da önemli hale gelen zor bir görevdir. Özellikle, bazı sistemler, kullanıcılarının her faaliyetini potansiyel bir öğrenme etkinliği olarak açıkça görür, böylece insanların sadece sınıfta değil, aynı zamanda doğal ortamlarda da öğrenme ve eğitim alma eğilimine girmektedir

Modern dijital öğrenme sistemleri, çok kişiselleştirilmiş ve yaygın öğrenme önerileri sağlamak için her yerde bulunan veri toplamayı kullanılmaktadır. Sabit, her bedene uygun bir öğretim programı etkinliğinin ötesine geçen bu sistemler, öğrenenlerin ilerlemelerini dakika dakika detaylarıyla takip etmekte ve sonraki öğrenme etkinliklerini onların performanslarına göre uyarlamaktadır. Bu, son derece verimli öğrenme uygulamalarının elde edilmesinde önemli ölçüde yardımcı olsa da bu tür sistemler tarafından kullanılan veri toplama ve kullanıcı modelleme uygulamaları, kişisel verilerin gizliliğini tehdit edebilmektedir. Kullanıcıların kişiselleştirme sağlayıcılarına olan güvenleri zayıfladığında, bu tür veri toplama ve öğrenen modelleme uygulamalarının mahremiyete etkilerini araştırmak çok önemlidir.

Genellikle öğrenme sistemlerinde yer alan sosyal ağ yetenekleri, benimsenmelerini engelleyebilecek mahremiyet hususları da ortaya çıkarabilmektedir. Kullanıcılar sosyal ağlarla ilgili ciddi mahremiyet kaygılarını dile getirmişlerdir ancak bu uygulamaların kullanıcıları bu ağlardaki mahremiyetlerini yönetme konusunda zorlanmaktadır. Bu nedenle, öğrenme uygulamalarında özenle tasarlanmış mahremiyet yönetimi mekanizmaları sağlamak önemlidir.

GELECEK ÖĞRENME EKOSİSTEMİNDE MAHREMİYET

Mevcut birçok öğrenme sisteminde, mahremiyet kontrolleri sonradan düşünülen bir dizi gizlilik ayarıdır ve buna karmaşık bir mahremiyet politikası eşlik eder. Buna karşılık, gelecekteki öğrenme ekosistemi geliştirici ve araştırmacıları, kullanıcıların 2endişelerini en iyi şekilde azaltan özellikleri seçmelerine imkân tanımak için tasarımlarında mahremiyet felsefesini kullanmalıdır. Ayrıca, kullanıcıya özel mahremiyetin uygulanması, sistemlerin öğrenenlerin mahremiyet kaygılarını modellemesine ve onlara uyarlanabilir mahremiyet karar desteği sağlamasına imkân tanıyacaktır.3

Bu, geliştirme döngüsünü nominal olarak uzatsa da sistemin çok sayıda karmaşık mahremiyet ayarına ve katılımcıların gezinemediği karmaşık bir mahremiyet politikasına sahip olduğu bir durumu ve daha da kötüsü, hiç mahremiyet koruması olmaması durumunu önlemektedir.

Veri Toplama

Öğrenenin çalışma zamanı etkinliği, yeterlilikler ve bağlamı da dâhil olmak üzere, dijital bir öğrenme sistemi aracılığıyla kullanılabilecek birçok veri türü ortaya çıkabilmektedir. Bu tür veriler anonim olarak toplanabilir veya bir öğrenenin profiliyle bağlantılı olarak tanımlanabilir. Dijital öğrenme uygulamasının veri toplama uygulamaları, toplanan verilerin türüne, kaynağına ve potansiyel tanımlayıcıılığına bağlı olarak benzersiz mahremiyet etkilerine sahip olabilmektedir. Bu bölümde, dijital öğrenme uygulamasının veri toplama uygulamalarını tanımlarken ve geliştirirken bu hususların nasıl ele alınacağına değinilmektedir.

ekosistemin tasarımına ve geliştirmesine mahremiyet, olabildiğince kolay şekilde dâhil edilmelidir

MAHREMİYETE KARAR VERME

Dağıtık öğrenme sistemlerinin geliştiricilerine verilebilecek en önemli tavsiye, bu sistemlerin (potansiyel) kullanıcıları için mahremiyet kaygılarını ve uygulamalarını önemsemek olacaktır. Gizlilik araştırmalarındaki en tutarlı bulgulardan biri, insanların bilgi paylaşma pratiklerinin büyük ölçüde farklılık göstermesidir4. Genel olarak, dijital sistemlerin kullanıcıları, kişiselleştirme için veri toplamanın faydasını kabul etse de veri toplama işlemi çok ileri götürüldüğünde, kullanıcıları sistemi kapsamlı bir şekilde kullanmaktan tereddüt etmekte hatta sistemi kullanmaktan da tamamen vazgeçmektedir5. Bunun gerçekleştiği nokta kullanıcılara göre farlılıklar göstermektedir. Farklı öğrenenlerin mahremiyetle ilgili kararları nasıl aldıklarını anlamak, bu sorunları hafifletmeye yardımcı olacak stratejiler hakkında bilgi verebilmektedir.

İnsanların bilinçli bilgilerini açığa çıkarma kararlarının sıklıkla kullanılan bir kavramsallaştırması, insanların mevcut tercih seçeneklerinin algılanan risk ve faydalarını dengeleyerek mahremiyet kararları vermelerini öneren “mahremiyet matematiği” dır. Bu nedenle, dijital öğrenme sistemlerinin, talep edilen bir paylaşım davranışının uygunluğunu vurgulaması ve alaka düzeyinin hemen belli olmadığı durumlarda bilgi istemekten kaçınmaları önemlidir.

Araştırmalar ayrıca, kullanıcı güveninin dijital sistemlerde bilgi paylaşımı üzerinde önemli bir etkiye sahip olduğunu göstermiştir6. Bu nedenle, güven inşa etmek, modern dijital öğrenme sistemleri tarafından kullanılan veri toplama ve izleme uygulamalarının kabulünü artırmak için önemli bir stratejidir. Güven, öğrenme uygulamalarının güvenilir kaynaklardan kullanılmasını sağlayarak ve başlangıçtan itibaren mantıklı, şeffaf veri toplama uygulamalarını kullanarak oluşturulabilir.

Bununla birlikte, insanlar mahremiyet kararlarında her zaman rasyonel değildir: “sezgisel” mahremiyet kararları aldıklarında, riskleri ve yararları dikkatle tartmamakta; bunun yerine, web sitesinin itibarı, görünür mahremiyet güvenceleri ve tasarım kalitesi gibi yüzeysel ancak kolayca erişilebilir ipuçlarına güvemektedirler. Dijital öğrenme sistemleri, kullanıcılarını olumsuz yönde etkileyebilecek sezgisel karar süreçleri hakkında daha fazla bilgi edinmek için araştırma yapmalıdır. Dahası, onlara mantıklı varsayılan ayarlar sunarak ve hem rasyonel (ör., mahremiyet politikası) hem de sezgisel (ör., mahremiyet sertifikaları veya rozetleri) güvenebilecekleri kaynakları sağlayarak öğrenenlerin keşifsel mahremiyet karar verme süreçlerine uygun hareket etmelerini sağlamalıdırlar. Düşük düzeyde motivasyon (mahremiyet kaygılarına) ve / veya düşük öz yeterlilik (mahremiyet okuryazarlığı) seviyesine sahip öğrenenlerin, sezgisel mahremiyet kararları vermesi daha olasıdır. Eğer rasyonel mahremiyet kararları alınması gerekiyorsa, dijital öğrenme sistemleri, çizgi film veya karikatür şeritleri gibi, kavramsal mahremiyet kontrolleri ve kolay anlaşılır gizlilik bilgileri sağlayarak öğrenenlere motivasyon ve beceri aşılamaya çalışabilmektedir.7

İLETİŞİM ŞEKLİ

Dijital öğrenme sistemlerinde mahremiyet kişiselleşmenin ötesine geçer; bu sistemlerin kişiler arası (“sosyal ağ”) yönleri ile de ilgilidir. Sosyal ağlar tipik olarak açıklanmanın ötesinde bir kişinin gizliliğini yönetmek için birçok yöntem sağlamakta ve araştırmalar kullanıcıların, açıklamalarını sınırlamak için Pamela Wisniewski vd. tarafından ortaya çıkarılan altı gizlilik yönetimi stratejisi gibi çok çeşitlilikte stratejiler kullanma eğiliminde olduklarını tespit etmektedir8 (bk resim 8-1). Bu ilk örnekler, sosyal öğrenme platformları ve öğrenme sistemlerinde sosyal ağlardan yararlanan diğer uygulamalar veya özellikler dâhil olmak üzere tartışmalı olarak diğer sosyal ağ tabanlı sistemlere uzanmaktadır.

İnternet kullanıcıları ayrıca, tercih ettikleri iletişim tarzına göre sosyal ağlarını seçmektedir. Araştırma9, örtülü sosyal sinyalleri (ör. Konum paylaşımlı sosyal ağlar) yayınlayan hizmetlerin ağırlıklı olarak durum güncellemeleri göndererek ve okuyarak başkalarıyla iletişim kurmayı tercih eden “BODS (Bilgin Olsun Diye Söylüyorum) İletişimcileri” tarafından kullanılmasını önermektedir. Yayına dayalı sosyal ağ sistemlerinin sağladığı örtük sosyal etkileşim mekanizmalarından faydalanma eğilimindedirler. Öte yandan, BODS İlteşim araçları olmayan insanlar, başkalarını arayacak veya daha doğrudan bir şekilde onlarla etkileşime gireceklerdir. Doğrudan etkileşimi destekleyen sistemlerden daha fazla yararlanma eğilimindedirler. Her iki iletişim türüne de uyarlamak için, dijital öğrenme sistemleri hem otomatik sosyal ağ tarzı paylaşımını (BODS İletişimcileri için) hem de doğrudan, sohbet tarzı etkileşimini (BODS İletişimcileri için olmayan) kullanmalıdır. Ayrıca, BI ve BI olmayan İletişimcilerin iletişim tarzları çelişkili olduğundan, geliştiriciler farklı iletişim stillerini tek bir uygulama içinde bütünleştirmenin etkilerine de dikkat etmelidir.

Sosyal ağ bileşenlerini kullanan veya uygulayan dijital öğrenme sistemleri, mahremiyet işlevlerini farklı mahremiyet yönetimi biçimlerine göre uyarlamalıdır.

TANIMLANABİLİRLİK SEVİYELERİ

Öğrenenlerin kişisel olarak tanımlanabilir bilgilerinin (KOTB) kullanımı ve paylaşılması, öğrenenlerin kimliğini diğer taraflara ifşa etme riski taşıdığından özel ilgiyi hak etemketedir. KOTB, bir kişiyi tanımlamak, iletişim kurmak veya bulmak veya bağlamdaki bir kişiyi tanımlamak için kendi başına veya başka ayrıntıların bir kombinasyonu ile birlikte kullanılabilecek herhangi bir bilgi olarak tanımlanabilir. KOTB ile ilgili mahremiyet endişeleri, dijital öğrenme sistemi kullanıcılarının tamamen anonim kalmasına izin verilerek azaltılabilir.

Tamamen anonim etkileşim, kullanıcıyla ilişkili kalıcı tanımlayıcıların olmadığı anlamına gelmektedir. Bununla birlikte, dijital öğrenme sistemlerinde bunu başarmak zordur, çünkü çoğu öğrenme etkinliği çoklu etkileşimler üzerinde bir yörüngeyi izler, bu da sistemin bu etkileşimlerdeki öğreneni tanıyabilmesi gerektiği anlamına gelir. Daha gerçekçi bir şekilde, kullanıcıların bir takma ad kullanarak dijital öğrenme sistemiyle etkileşime girmesine izin verilebilir. Bununla birlikte, takma adların ve diğer kişisel verilerin tanımını kaldırmanın diğer yollarının etkinliği sorgulanmıştır, çünkü bu tür veriler, özellikle yüksek boyut ve esnekliğe sahip veri toplayan dijital öğrenme sistemlerinde yeniden tanımlanma riski altında olabilir10. Ne olursa olsun, araştırmacılar sunucu verilerinin tanımlanmasının hâlâ iyi bir güvenlik uygulaması olduğunu, çünkü sunucuların tehlikeye atılması durumunda tüm kullanıcıların yeniden tanımlanması için büyük çaba harcayacağını belirmektedir.

ÖĞRENEN VERİLERİNİN TOPLANMASI

Dijital öğrenme sistemleri, öğrenenler hakkında geniş bir veri dizisi toplama fırsatına sahiptir. Uzun vadeli kalıcı veri izleme, öğrenme sistemlerinin öğrenmeyi kişiselleştirmesine ve öğrenen temeliyle ilgili faydalı bilgileri ortaya çıkarmasına izin vermektedir. Ancak, her veri türünün ayrıca göz önünde bulundurulması gereken benzersiz gizlilik etkileri vardır. Dijital öğütme sistemleri, en ayrıntılı düzeyde, “öğrenen çalışma zamanı etkinliği” (kullanıcıların çalışma sürecini takip etmek ve öğrenme deneyimini kendi özel yeteneklerine, bilgilerine ve hızlarına uyarlamak için kullanılabilecek adım adım eylemleri) toplayabilmektedir.

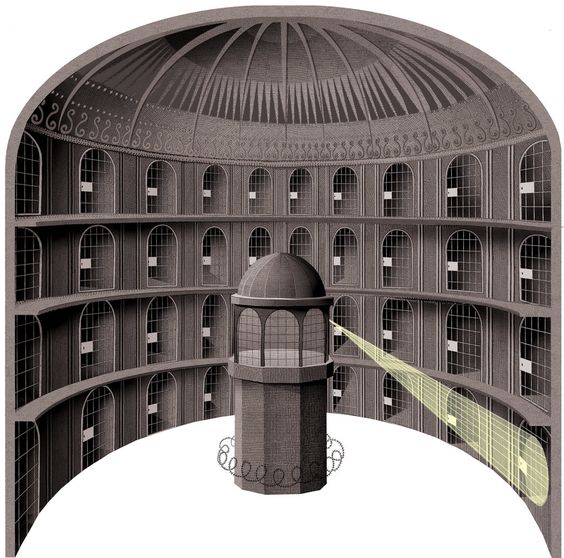

Sürekli izleme, kullanıcı özgürlüğünü kısıtlayan dijital bir panoptikon11 oluşturabilir. Bu nedenle, kullanıcılara eğlence ve öğrenme arasındaki sınırı yönetmek için kullanımı kolay bildirim ve kontrol mekanizmaları verilmelidir. Ek olarak, kullanıcıların çalışma zamanı etkinlikleri, katı bir erişim kontrolü, tanımlama belirleme, gizleme, şifreleme ve / veya istemci tarafı kişiselleştirme kombinasyonu ile dikkatlice korunmalıdır (sonraki bölümlere bakın).

ÇIKARIMLAR

Öğrenenlerin mahremiyet kaygıları, dijital öğrenme sistemi tarafından onlar hakkında yapılan çıkarımlardan da etkilenebilmektedir. Kişiselleştirilmiş sistemlerin kullanıcıları, bu sistemler kendileriyle ilgili yanlış çıkarımlar yaptığında olumsuz etkilenmektedir. Çıkarımlar doğru olsa bile, bunlar her zaman öğrenen tarafından istenmeyebilir veya onların çıkarlarına en uygun şekilde olmayabilir. Örneğin, araştırmalar, insanların sitelerin verilerini izlemesi fikrinden duygusal olarak rahatsız olduklarını göstermiştir.12 bu onların güvenini azaltabilmekte ve paylaşım davranışlarını olumsuz etkileyebilmektedir. Öz düzenlemeli öğrenme uygulamalarının geliştirilmesi aşamasında teori ve tavsiyelere, güven oluşturma gereklilikleri de dâhil edilmelidir.

panopticon / pan · op · ti / con (isim) gözetim için yapılmış dairesel bir cezaevi tasarımı; böylece tüm (pan-) mahkumları her zaman tek bir bekçi tarafından (-opticon) her zaman gözlenebildi ve mahkumlar her zaman izlendiklerini biliyorlardı.

ÇIKTI YÖNTEMLERİ VE CİHAZLAR

Gelecekteki dijital öğrenme sistemlerinin, akıllı telefonlar, akıllı TV’ler, e-kitaplar, akıllı saatler ve diğer birçok cihazı içerebilecek çok cihazlı deneyimler olacağı düşünülmektedir. Her bir cihaz, kendine özgü gizlilik sorunları ve dikkat dağıtıcı etkiler barındırmaktadır. Akıllı telefonlar ve giyilebilir cihazlar gibi kişisel cihazlar, gerçek zamanlı öğrenme için idealdir ancak aynı zamanda dikkat dağıtıcı unsurlar da oluşturabilmektedir. Bu nedenle, bu tür cihazlardaki öğrenme deneyimleri, öğrenenleri rahatsız etmeyecek veya onlar hakkında kontrol edilemeyen şekillerde (bir akıllı telefondan bir gruba projeksiyon yaparken açılır pencerede görüntülenen bir hatırlatma gibi) gizliliği koruyacak şekilde yapılandırılmalıdır. Bunu başarmak için stratejiler arasında bildirimleri dikkatle planlamak, bir öğrenenin mevcut görevini kesintiye uğratmaktan kaçınmak ve bildirim zamanlamasını örneğin ders sırasında değil, mola zamanlarında bildirim göndermek gibi. Birden fazla kişi tarafından paylaşılan cihazların (ör., akıllı TV’ler), sosyal ortamlarda kişisel bilgilerin sızdırılmasını da önlemesi gerekmektedir. Bunu yapmak için, bu tür cihazlarla ilgili bildirimler, öğrenen tarafından istenmedikçe ayrıntıları gizleyen genel öneriler sağlamalıdır.

VERİ YERİ VE MÜLKİYET

Öğrenme deneyimlerini dağıtık bir platforma entegre etmenin tipik bir nedeni, bu öğrenme deneyimleri arasında öneri ve uyarlama yetenekleri sağlamaktır. Bu, veri toplama ve depolama tesislerinin, iletişim kanallarının ve adaptasyon yeteneklerinin uygulanmasını gerektirir. Çoğu sistemde, bu bileşenler merkezileşmiş olacak; bu nedenle öğrenen ve bu bileşenler arasında güven inşa etmek son derece önemlidir.

Bu, bileşenleri tek bir departman veya kuruluş gibi güvenilir, yerel bir varlığın kontrolü altına alarak yapılabilir. Bununla birlikte, bu, bileşenleri ayrıca, örnekler arasında toplanan verilerden elde edilebilecek önemli içgörülerden de koruyabilir ve öğrenen verilerinin hareketliliğini daha hantal hale getirebilmektedir.

Bunun yerine, tüm kullanıcıların, bölümlerin ve kuruluşların aynı merkezi bileşenleri paylaştığı bir öğrenme platformu oluşturulabilir. Ancak, tüm kullanıcıların verilerini toplayan tek bir varlık, bilgisayar korsanları için çekici bir hedef oluşturmaktadır13. Bu nedenle iyi bir değiş tokuş, bu bileşenleri öğrenenlerin güvenebileceği kadar “düşük” ancak verimli hareketlilik ve kullanıcı modelleme birlikteliğine izin verecek kadar yüksek bir seviyeye koymaktır. Başka bir deyişle, veri / içgörü değişkenlik sorunları, taşınabilirlik gereksinimleri ve standart API’ler ile azaltılabilir.

Diğer bir soru, platformdaki her bir öğrenme uygulamasının öğrenenlerin verilerine nasıl erişebileceğidir. Kullanıcıların farklı uygulamalara farklı düzeylerde güvenmesi muhtemel olduğundan, uygulamaların öğrenenlerin verilerini en iyi şekilde kullanmalarına izin verirken aynı zamanda her öğrenenin gizlilik tercihlerine saygı duymak için bir erişim kontrol mekanizmasına ihtiyaç vardır. Uyarlamalı sistemlerdeki yeni bir gelişme, uyarlamaları merkezi bir sunucu yerine “istemci tarafında” hesaplamak için gereken hesaplamaları yapmaktır. Araştırmalar, bu tür istemci tarafı yöntemlerin gizlilik endişelerini hafiflettiğini göstermektedir14. Bununla birlikte, müşteri tarafı uyarlama yöntemleri yalnızca sınırlı çıkarım yöntemlerini kullanabilmekte (ör., o zaman kurallar, basit sınıflandırma) ve araştırma, kullanıcıların cihazlarının çalınması durumunda verilerinin saldırıya uğramasından endişe duyabileceklerini ve kullanıcı modellerinin endişe duyduklarını göstermiştir. Cihazlarını kaybettikleri veya bozdukları takdirde sonsuza dek kaybolmaktadır.

Bu verileri bir ekosistem bağlamına açma konusunda büyük bir fırsat olduğunu düşünüyoruz. Örneğin, kestirimci analitik, derslerde kimin başarılı veya başarısız olacağını belirlemeye yardımcı olabilir…ancak bunu öğrencilere göstermeli miyiz? Kendini gerçekleştiren bir kehanette mi bulunacağız? Bunun etik dışı konuşlandırılmasını göz önünde bulundurmak gerekir. Bundan kaçınmanın yolu, veri sistemlerini yönetmek için bir yönetim sistemi kullanmak ve bu konuda duyarlı olmaktır.

Phill Miller, Baş Öğrenmek

ve Yenilik Görevlisi, Blackboard

Bu düşünceler ve kısıtlamalar göz önüne alındığında, üç aşamalı veri yönetimi ve kişiselleştirme yaklaşımını öneriyoruz: İlk aşamada, öğrenen yetkinlik verileri, kullanıcı tarafından hangi öğrenme uygulamalarının önerileceğine karar vermek için platform tarafından kullanılır (meta-adaptasyon). İkinci aşamada, bireysel uygulamalar uygulama düzeyinde uyarlamalar yapmak için (makro adaptasyon), düzenlenmiş erişim kontrolüne rağmen, benzer verileri kullanabilir. Son olarak, üçüncü aşamada, müşteri tarafı mekanizmaları, öğrenme deneyiminde ince ayarlamalar yapmak için ayrıntılı öğrenen çalışma zamanı verilerini ve davranışsal izlemeyi kullanabilir (mikro adaptasyon).

VERİ MÜLKİYETİ VE YÖNETİMİ

Çoğu modern çevrim içi hizmetin son kullanıcı lisans sözleşmesi, kullanıcıları hakkında topladıkları kişisel bilgiler üzerinde tam mülkiyet talep etmektedir. Yine de bu iddianın yasallığı sorgulanabilir: Hukuken “bilgi edinme” kavramı hâlâ yeni ve bu konu hakkında yasalar hâlâ yazılmaktadır. Dahası, kullanıcılar arasında yapılan ön araştırmalar, son kullanıcılara kişisel bilgilerinin sahipliğini vermenin yararları olduğunu ve farklı dijital öğrenme sistemleri arasında verilerin hareketini hızlandırabileceğini göstermektedir. Ancak, veri sahipliği münhasır değildir ve diğer kuruluşlara (ör., uygulamalar, işverenler, araştırmacılar) bir bireyin verileri üzerinde kısmi ortak sahiplik verilmesi istenebilmektedir. Bu ikincil sahipler, en düşük miktarda veri talep etmeli, diğerinin aynısı depolamadan kaçınmalı ve mümkün olduğunda verilerin kimliklerini kaldırmalıdır.

Veri sahipliği, öğrenenlerin omuzlarına ağır bir yük bindirmektedir. Bu, verileri hakkında paylaşım kararları vermede aktif bir rol oynamalarına izin verir ancak tüm kullanıcılar motive olmayabilir ve bu sorumluluğu üstlenmeyebilmektedir

401 (k) modelinde, verinin mülkiyeti resmî olarak öğrenene ait iken bunlarla ilgili karar verme sorumluluğunu kısmi olarak öğretmen veya yönetici vb bir mütevelli heyetine devredebilirler. Bir “veri sorumlusu” olarak, bu mütevelliye daha sonra öğrenen adına kararlar alma izni verilecektir; ancak bu yetkilerin sınırlarını belirleyen katı bir politika olmalıdır. Bu politika, her zaman izin verilen, asla izin verilmeyen veya kullanıcının açık rızasını gerektiren birkaç uygulamayı ana hatlarıyla belirtebilmektedir.

Bu durumda, bu onay yalnızca “iptal etme” seçeneği olan bir bildirim olmamalıdır. Bunun yerine, kullanıcıdan önerilen uygulamaya resmî olarak katılmasını istemelidir. Bu uygulama, öğrenenleri bilinçli bir rıza ve onama kararı verme olasılığını yükseltmektedir.

Veri sahipliğini 401 (K) gibi yapılandırın

Son olarak, birden fazla taraf belirli verilerin açıklanması ve kullanımı hakkında bir söz sahibi olduğunda, İki Kişi Arası Özel Eşitlik Testi çözümü (ABD Hava Kuvvetleri Talimatı 91-104 [16]) tarafından önerilen bir konsept) oluşturmak için kullanılabilir. Herhangi bir kişinin kasıtlı veya kasıtsız olarak veri sızdırmasını veya haraç veya sosyal mühendislik saldırılarıyla mağdur edilmesini önlemektedir.

Veri Paylaşımı

Dijital öğrenme sistemlerinde toplanan veriler, sistem dışındaki amaçlar için kullanılabilir. Bu amaçlardan biri, verileri öğrenenin kullanımına sunabilmektir, bu da ölçümleme çağı benzeri yeniliklere izin vermektedir. Bunun ötesinde, öğrenme sistemleri öğrenim materyallerinin, faaliyetlerin ve sonuçların diğer öğrenenlerle (sosyal öğrenme deneyimlerini mümkün kılan), araştırmacıları (öğrenim inovasyonunu katalize eden) ve işverenlerle (kurumsal karar vermeyi bilgilendirerek) paylaşmalarına izin verebilmektedir. Bu bölüm, dijital öğrenme sistemleri tarafından toplanan ve üretilen verilerin sosyal, akademik ve örgütsel kullanımının mahremiyete ilgili sonuçlarını içermektedir.

NİCELİKSEL BENLİK

Dijital öğrenme sistemleri, öğrenen verilerini öğrenenlerin kendileriyle paylaşarak, kendi verilerine ilişkin içgörü kazanmalarına olanak tanıyan bir “niceliklendirilmiş benlik” deneyimi yaratabilir. Örneğin, özenle oluşturulmuş kişiselleştirilmiş Infografikler, bireylerin kimliklerinin ortak ve benzersiz yönlerini keşfetmelerine izin verebilir15. Bu tür içgörüler, birçok insanın giyilebilir teknolojiler ve sürekli izleme ile gelen potansiyel mahremiyet ihlallerini kabul etmelerinin önemli bir nedenidir. Dolayısıyla, ölçülen öz, bir dijital öğrenme sisteminin veri toplama çabalarının ardında motive edici bir faktör olabilir. Ayrıca, ‘niceliksel benlik’ öğrenme için bir katalizör olabilir. Kendi kendine takip edilen parametreleri oyuna benzer bir yapıya dönüştürmek, kullanıcıların kendilerini daha ileri itmelerini teşvik eden ve teşvik eden yeni güdüsel ve hetagojik destek yapıları oluşturabilir.

SOSYAL ÖĞRENME DENEYİMLERİ

Öğrenici verilerini öğrenme ortamları arasında paylaşmak, bazı durumlarda Aile Eğitimi Hakları ve Mahremiyet Yasası veya Genel Veri Koruma Yönetmeliği gibi düzenlemelerin ihlali olarak değerlendirilebilir. Bu nedenle, öğrenenin (sistemin değil) bu tür bilgileri açıklama kararını vermesine dikkat edilmelidir. Paylaşmaya istekli öğrenenler bile, tüm sosyal paylaşımlarıyla paylaşmak istemeyebilir, çünkü aşırı sosyal etkinliklerden16 rahatsız olabilirler. Bu nedenle, kullanıcıların paylaşım amacıyla bağlantılarından bir alt kümesini seçmelerine izin verilmelidir ve öğrenme sistemi bu süreçte aktif olarak onlara yardımcı olabilir.

ARAŞTIRMA VE KURUMSAL KARAR VERME

Öğrenme verileri ayrıca araştırma ve kurumsal karar alma için de kullanılabilir. Mahremiyet uzmanları, bilgilerin ikincil kullanımının kullanıcılara açıkça iletilmesi gerektiğini, aksi takdirde kullanıcıların bunu öğrendiklerinde şaşırabileceklerini ve mahremiyetlerinin ihlal edildiğini hissedebileceklerini savunuyor17. Ayrıca, uyulması gereken araştırma ve istihdama ilişkin uygulamaları çevreleyen yasalar ve düzenlemeler vardır. Örneğin, istihdam ayrımcılığı kanunen yasaklansa da algoritmik kararların istenmeyen ön yargıları içerdiği görülmüştür. Bu nedenle, örneğin terfi kararları için makine yargısı kullanmadan önce etik değerlendirmelerin yapılması gerekir.

Hetagoji = öz-yönetimli öğrenme çalışması

Gizlilik Destek Mekanizmaları

Dijital öğrenme sistemlerinde gizlilik desteği için çeşitli teknikler uygulanabilir. Bu son bölümde faydaları ve eksiklikleri tartışmaktadır.

MAHREMİYET BİLDİRİMLERİ

Çevrim içi mahremiyet politikaları genellikle yasal, kafa karıştırıcı bir şekilde yazılır ve bunları anlamak için akademik okuma seviyesi gerekir. Gerçekten de birçok kişi çevrim içi mahremiyet politikalarını okuduğunu iddia etse de çoğu aslında bunları gözden geçirmez veya bunları anlayacak kadar dikkatli okumaz18. Bu nedenle, mahremiyet bildirimlerini özetlemek için çok sayıda çalışma yapılmıştır ancak özetlenmiş mahremiyet bildirimleri, yansıttıkları politikaları doğru bir şekilde temsil etmek için genellikle çok basittir19. Bunun bir yolu, metni daha okunabilir hale getirmek için katmanlara vurgu yapan yapıları sözleşmelere eklemektir,20 ancak bunların insanların anlaşmaları okumak için harcadıkları süreyi (azaltmak yerine) artırdığı gözlemlenmiştir. İnsanların, vermeleri istenen mahremiyet kararları hakkında bilgilendirilmeleri gerektiği konusunda fikir birliği olmasına rağmen, gerçekte bu şekilde davranmak onları bir karara varma açısından daha çok korku duymalarına veya isteksiz hale gelmelerine neden olur. O halde sonuç: Herhangi bir mahremiyet bildirimine güvenmemek, bunun yerine mahremiyet kararlarını daha basit hale getirmektir.

KONTROL MEKANİZMALARI

Basit mahremiyet kontrolleri, kullanıcıların gizlilik ayarları üzerinde kontrol sahibi olmalarına yardımcı olabilir. Örneğin, sosyal paylaşım ayarlarında, karar alanını basitleştirmek için alıcılar gruplandırılabilir ve kontrol matrisinin grafiksel gösterimleri, kullanıcıların paylaşım modellerini anlamalarına ve yönetmelerine yardımcı olabilir. Seçici bilgi paylaşımı, kullanıcıların mahremiyet gerginliklerini hafifletmek için kullanabilecekleri birçok stratejiden sadece biridir. Aynı şekilde, mahremiyet denetimi, kullanıcıların kimin ne göreceğini belirttiği geleneksel bir “paylaşım matrisinden” daha çeşitli ve sezgisel yollarla sağlanabilir. Araştırmalar, kullanıcılara istedikleri mahremiyet özelliklerini vermenin önemli olduğunu, kısıtlı bağlanabilirlik yaşadıklarını ve sosyal sermayeyi kaçırmamalarını sağladığını ortaya çıkarttı.21

Ne yazık ki, kullanıcılar verileri üzerinde tam kontrol sahibi olmak istediklerini iddia etseler de genellikle bu kontrolden fiilen yararlanma zahmetinden kaçınırlar

Yoğun şekilde izin verilen varsayılanlarla birlikte, kullanıcıların kontrol mekanizmalarından kaçınması, aşırı paylaşımın baskın olmasına yol açar. Kontrolü kolaylaştırmak için, dijital öğrenme sistemleri akıllı varsayılan ayarları kullanmalı ve mevcut kontrolleri olabildiğince basit hale getirmelidir.

MAHREMİYET DÜRTMESİ

Dürtmeler, insanların bir yöne veya diğerine karar verme olasılığını artıran ince ancak ikna edici ipuçlarıdır. Mahremiyet saikine bir örnek mahremiyet kararının Makul hale getirilmesini kolaylaştıran bir gerekçedir. Gerekçeler arasında, bilgi isteme, açıklamanın yararlarını vurgulama, sosyal normlara başvurma veya bir alıcının güvenilirliğini temsil etmek için sembolik bir karakter sağlama (ör., “mahremiyet taahhüdü”) gerekçeleri yer almaktadır. Kullanıcıların mahremiyet kararlarını dürtmek için başka bir yaklaşım, kullanıcıları bu varsayılana sevk eden makul varsayılan ayarlar sağlamaktır.

Bugüne kadar değerlendirilen mahremiyet saiki genellikle sadece bazı kullanıcılar için işe yarar ancak diğerlerini etkilemez veya hatta memnuniyet sağlamaz. Bazı araştırmacılar dürtmenin mahremiyet konusunda “herkes için tek standart” yaklaşımını getirdiğini iddia ediyor22. Bu dürtmeler herkes için nadiren iyi olduğundan, tüketici özerkliğini tehdit edebilir. Bu nedenle, sadece öğrenenler arasında mahremiyet konusunda fikir birliği varsa teşvik etmek en iyisidir. Bu gibi durumlarda, dürtme varsayılan olarak gizliliği uygular ancak kullanıcıların farklı bir ayar istemeleri durumunda onlara bir seçenek sunar.

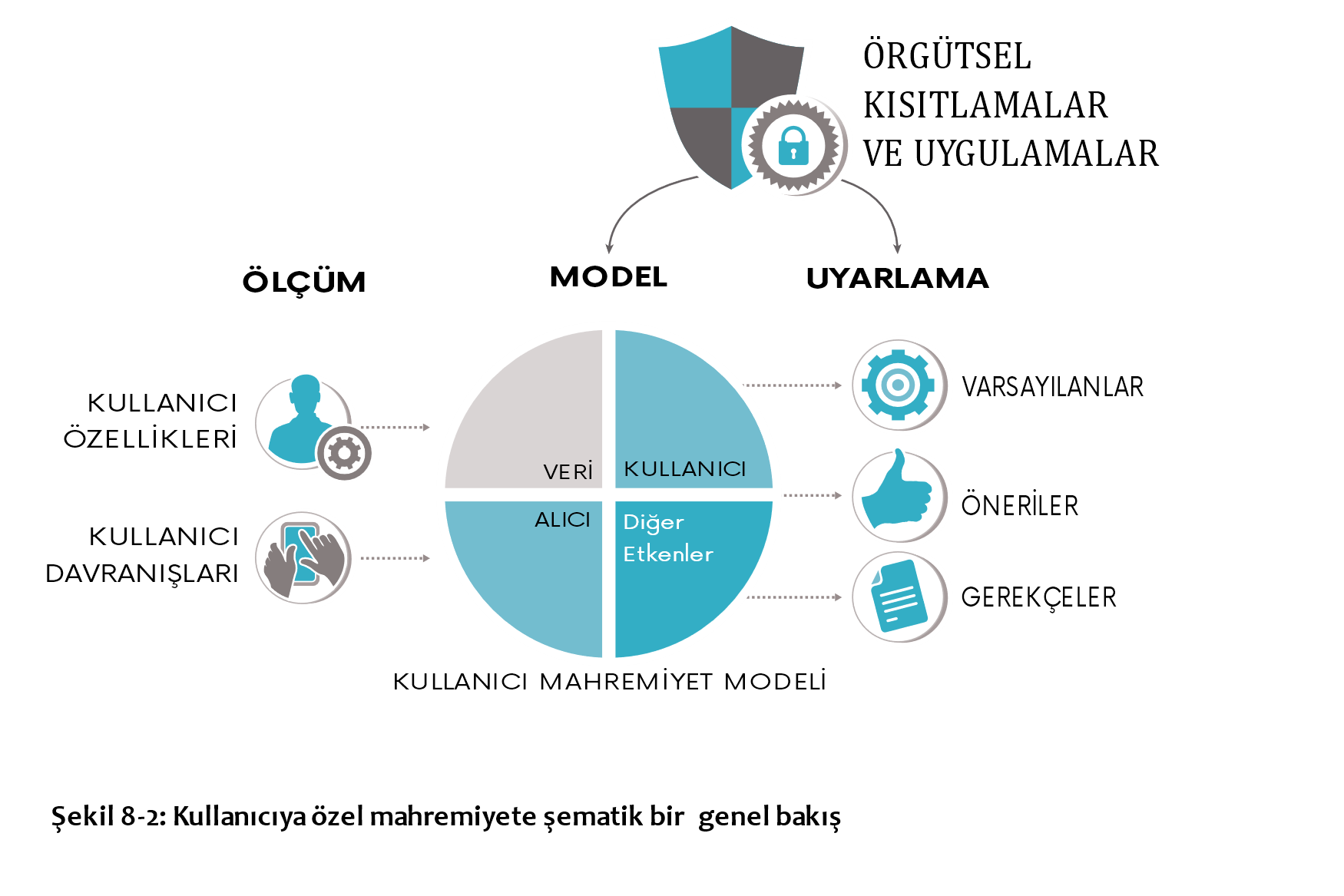

KULLANICIYA ÖZEL MAHREMİYET

Kullanıcıya özel mahremiyet, kullanıcıların mahremiyete ilgili karar verme uygulamalarını desteklemek için yeni bir araçtır23. Kullanıcı tarafından tasarlanan gizlilik tabanlı bir sistem önce kullanıcıların mahremiyete ilgili özelliklerini ve davranışlarını ölçmekte, sonra bunu gizlilik tercihlerini modellemek için girdi olarak kullanmekte ve son olarak sistemin gizlilik ayarlarını bu tercihlere uyarlar (bk. Şekil 8-2).

Kullanıcıya özel mahremiyet, öğrenenlere mahremiyetleri üzerinde hiçbir kontrol veya bilgi vermemekle, onlara tam kontrol ve bu aşırı bilgi verme arasındaki dengeyi kurmayı amaçlamaktadır.

KULLANICIYA ÖZEL MAHREMİYET KAVRAMINI GÖSTERMEYE YARDIMCI OLACAK İKİ ÖRNEK

1. Dijital bir öğrenme sistemi normalde bağlama uygun eğitim alıştırmaları (Örgütsel uygulama) vermek için kullanıcıların konumunu (veri) izler. Bununla birlikte, kullanıcıya özel mahremiyet, birçok genç anne gibi (Kullanıcı özellikleri), Mary’nin (Kullanıcı), konumunun (Veri) mesai saatleri dışında izlenmesini istemediğini (Diğer faktör) bilmektedir. Bu nedenle, Mary mesai saatinde olmadığında konum izleyiciyi varsayılan olarak kapatmaktadır (Varsayılan).

2. David’in son kilometre taşının yeni kazandığı iki sertifikayı (Veri) kuruluşunda (Alıcı) nasıl paylaşacağına karar vermesi gerekmektedir. İşvereninin kuralları (Örgütsel kısıtlama) nedeniyle, kullanıcıya özel mahremiyet, bu kilometre taşlarını doğrudan amiriyle (Alıcı) paylaşmasını gerektirir. Üstelik, önceki etkileşimlerinden (Kullanıcı davranışları), kullanıcıya özel mahremiyet David’n diğer bazı bölümlerle yakın ilişkilerini sürdürdüğünü biliyor. Bu nedenle, kullanıcıya özel mahremiyet (Tavsiye) yeni sertifikalarını bu bölümlerin başkanlarıyla (Alıcı) paylaşması gerektiğini ve yeni kazanılmış becerilerini kullanmakla ilgilenme ihtimalinin yüksek olduğunu (Gerekçe) açıklamasını önermektedir.

Kullanıcıya özel mahremiyete atılan ilk adım, öğrenenlerin gizliliğe ilişkin özelliklerini ve davranışlarını ölçmektir. Bu adımı gerçekleştirmek için, öğrenme sistemi geliştiricileri, kullanıcıların karar verme uygulamalarının çoğulluğunu ve çok boyutluluğunu kabul etmelidir. Ayrıca öğrenenlerin gizlilik uygulamalarının değişkenliğini de not etmelidirler; Bununla birlikte, bunlar genellikle kısa bir “gizlilik profili” kümesi tarafından yakalanabilir ve benzer şekilde, potansiyel veri alıcıları genellikle birkaç grup veya “daire” halinde düzenlenebilir.

Bir sonraki adım mahremiyetin modellenmesidir. Bu, öğrenenlerin mevcut mahremiyet uygulamalarına uygun bir şekilde yapılabilir; ancak bazı durumlarda, mevcut uygulamalarına uygun gizlilik uygulamaları önermek daha iyi olabilir ve yine de diğer durumlarda, öğrenenlerin mevcut uygulamalarının tamamen ötesine geçmek en iyisi olabilir. Model, kullanıcı kuruluşlarının uygulamalarını ve kısıtlarını da dikkate alabilir. Son olarak, bu kullanıcı modelini kullanarak, kullanıcıya özel mahremiyet, bir dijital öğrenme uygulamasının gizlilik ayarlarını ve ayrıca belirli bilgi isteme gerekçelerini, gizlilik belirleme arayüzünü ve öğrenme önerme uygulamalarını kişiselleştirebilir.

Tartışmalı olarak, kullanıcıya özel mahremiyet, baskın veya yanıltıcı olmadan mahremiyete ilgili doğru bilgileri ve doğru miktarda kontrolü sağlayarak bir öğrenenden mahremiyet kararının getirdiği yükün bir kısmını alabilir.24

Uygulama Önerileri

Öğrenme sürecinde ekosistemin tasarımında sezgisel mahremiyet kontrolleri oluşturacak ve ayrıca öğrenenlere rehberlik etmesi için gizliliğe duyarlı danışmanlar oluşturacak birkaç adım öneriyoruz.

1. KARAR VERME

Güven inşası: Öğrenme uygulamalarının güvenilir kaynaklardan geldiğinden emin olun. En başından itibaren mantıklı veri toplama uygulamalarını ve tasarım gereği mahremiyet felsefesini kullanın. Son olarak, içeriğe dayalı mahremiyet kontrol mekanizmalarını ve anlaşılması kolay mahremiyet bilgilerini sağlayın

ABD FEDERAL HAVACILIK YÖNETİMİ

“FHİ’yİ incelerken bulduğumuz şey eğitim ve operasyon arasındaki çizgilerin bulanıklığı idi. …Uçaklarda analitikli algılayıcılar bulunur; bunlar, profiller oluşturabilir ve pilotların güvenli olmayan bir şey yapıp yapmadığını söyleyebilirler. FAA’nın pilotlara geri bilgi sağlamak için bir programa bakmasını sağlar. Ancak sendika odaklı ve yapılandırılmış olan pilotlar “Hayır, bizi izleyemezsiniz!” dedi. Böylece, bu veriler için koruyucu bir birlik oluşturdular. Bu şekilde, bir sorun olması durumunda, bir dizi onay ve veri koruyucusu vardır, böylece pilot cezai olarak zarar görmez ancak bilgilendirilebilir.”— Michael Smith, Kıdemli Teknik Uzman, ICF

Gerçek Dünya Örneği

2. İLETİŞİM ŞEKLİ

Farklı mahremiyet yönetimi stratejilerine uyarlayın: ‘Seçici Paylaşımcılara verileri belirli uygulamalara ve kişi gruplarına seçici olarak paylaşma olanağı verin. Öğrenme materyallerine seçmek ve paylaşım biçimlerine kısıtlamak içi kişiselleştirilmemiş yöntem kullanması için oto sansüre izin verin. Etkinlik bildirimi ve sosyal platform özelliklerini deveden çıkarması için Zaman Tasarrufu sağlayan cihaz yöneticilerine izin verin. Mahremiyet Koruyuculara tüm işlevler için, Mahremiyet Dengeleyicilere kürasyon, engelleme ve doğrudan etkileşimden kaçınma sağlayacak yöntemler için, Mahremiyet İndirgeyicilere de ekosistem içindeki uyarlanabilir ve sosyal işlevler için izin verin.

3. TANIMLANABİLİRLİK SEVİYELERİ

Uygun tanımlama düzeyleri tasarlama: Yaratıcı ve (öz) değerlendirme ortamlarının müstear isim kullanmasına izin verirken mahremiyet amacıyla kimlik gizlemeyi kullanın ancak bunlara güvenmeyin. Resmî ve diplomatik ortamlar gerçek bir isim politikası uygulamalıdır.

4. VERİ TÜRLERİNİN TOPLANMASI

Öğrenenin çalışma zamanı etkinliğini koruma: Dijital bir Panoptikon’a oluşturulmasını önlemek için sınırsız içerik izlemesini kısıtlayın; eğlence ve öğrenme arasındaki sınırı kontrol etmek için kullanımı kolay bildirim ve kontrol mekanizmaları sağlayın. Erişim kontrolü, şifreleme, kimlik gizliliği ve şaşırtmayı kullanarak öğrenen çalışma zamanı faaliyetini koruyun ve mümkün olduğunda yerel olarak çalışma zamanı etkinlik verilerini işleyin ve kullanın.

5. ÇIKTI YÖNTEMLERİ VE CİHAZLAR

Kullanıcıyı rahatsız etmeyin: Bildirimleri dikkatlice planlayın ve bildirim aciliyeti için kolay kontroller sağlayın. Bildirim zamanlamasını öğrenenin içeriğine göre uyarlayın.

Sosyal ortamlarda kişisel bilgilerin sızdırılmasını önleyin: Öğrenenlerin yakınında bulunan kişilerin sayısına bağlı olarak (potansiyel olarak hassas) detayları açıklamayan ve her bildirimde sağlanan bilgilerin miktarını değiştirmeyen genel bildirimler sağlayın.

6. ADAPTASYONLARI YÖNETME

Öğrenme platformlarının merkezi bileşenlerini uygun seviyede uygulamak: Güvenilir bir varlığın himayesinde merkezi öğrenme bileşenlerini yerleştirin ve öğrenme modellerinin taşınabilirliğini destekleyin. Standart API’ler ile öğrenme uygulamalarının birlikte çalışabilirliğine izin verin.

Öğrenme uygulamalarının kendi uyarlamalarını yapmalarına ve merkezi olarak toplanan verilerin kullanımını düzenlemek için erişim kontrol mekanizmalarını uygulamaya koymalarına izin verin.

İstemci taraflı mikro adaptasyonu kullanın: İstemci tarafı uygulamalarda öğrenen çalışma zamanı verilerini toplayın ve analiz edin. Bu verilerin gereksiz yere depolanmasını önleyin ve veri kaybını veya çalınmasını önlemek için geçici şekilde kullanın.

7. VERİ MÜLKİYETİ VE YÖNETİMİ

Öğrenenlere, verilerinin sahipliğini verin: Öğrenenlerin, ham verilerini ve kullanıcı modellerini kullanmalarına izin verin ve verilerini farklı öğrenme kurumlarında veya istihdam organizasyonlarında yanlarında bulundurmalarını sağlayın.

İşverenlere ve öğrenme uygulamalarına sınırlı sahiplik hakkı verin: İşverenlere ve öğrenme uygulamalarına hem en az miktarda hem de uygun veriler sağlayın. Diğerinin aynısı depolamadan ve verileri tanımlamaktan kaçının.

Öğrenenlerin bir “veri görevlisi” belirlemesine izin verin: Öğrenenlerin bir güven ilkesi altında verilerini yönetmek için sorumluluklarını bir “veri görevlisine” devretmelerine izin verin ve İki Kişi Arası Özel Eşitlik Testi25 anlayışını kullanın.

8. SOSYAL ÖĞRENME DENEYİMLERİ

Kullanıcılara neyi paylaşmaları gerektiği konusunda kontrol imkânı verin: Herhangi bir öğrenme kazanımını varsayılan olarak başkalarıyla paylaşmaktan kaçının. Bunun yerine, öğrenme kazanımlarını başkalarıyla paylaşmadan önce öğrenenlerden net bir karar alınmasını isteyin. Öğrenenlerin bağlantılarını her uygulama için uygun gördükleri bağlantılarla sınırlamalarına ve bir “öğrenim arkadaşı” tavsiye uygulamasını kullanımı için izin verin.

9. ARAŞTIRMA VE KURUMSAL KARAR VERME

Öğrenenlere ikincil veri kullanımı hakkında bilgi verin: Öğrenenlere ikincil veri kullanımı uygulamalarını iletin ve kullanılan verileri ve amacı tam olarak belirtin.

Araştırma ve kurumsal kararları konusunda sorumlu davranın: Araştırma verilerini anonimleştirin ve yükseltme kararlarının ayrımcı olmayan bir şekilde alındığından emin olun.

10. MAHREMİYET BİLDİRİMLERİ

Öğrenenlerin mahremiyet bildirimlerini okuma şansını artırın: Öğrenenlere hızlı bir genel bakış sunmak için gizliliğe dair içerik bilgilerini kullanın ve ayrıntıları vurgulamak için etkileyici bildirimler verin. Gizlilik bildirimlerini, karikatür, çizgi karakter vb. gibi yollarla çekici ve erişilebilir hale getirin ve benzer şekilde kararları da basitleştirin (ki ideal olanı neredeyse bildirimlere hiç ihtiyaç duyulmamasıdır).

11. KONTROL MEKANİZMALARI

Erişilebilir, grafiksel mahremiyet denetimlerini kullanın: Denetimleri apaçık ve kolayca erişilebilir hale getirin. Kullanıcılara yalnızca bilgiye erişimin ötesinde anlaşılması kolay kontroller vermek için grafik yöntemleri kullanın. Herkes için (mümkün olan yerlerde) çalışan ve basit olan bir gizlilik ayarı ara yüzü kullanın.

12. MAHREMİYET DÜRTMESİ

Bir fikir birliği varsa dürtmeleri kullanın: Neredeyse tüm öğrenenler onlar için en uygun mahremiyet ayarında hem fikir olduklarında gerekçeleri ve varsayılanları kullanın ve farklı ayarlar istemeleri durumunda seçenek sağlamak için dürtmeler ekleyin.

13. KULLANICIYA ÖZEL MAHREMİYET

Öğrenenlerin mahremiyetle ilgili karar verme davranışlarını desteklemek için kullanıcıya özel gizliliği kullanın: Öğrenenlerin mahremiyet tercihlerini bağlamında ölçerek çok boyutlu yapılarından yararlanın. Önerilen, tamamlayıcı veya yeni gizlilik uygulamalarının yanı sıra proaktif ve koruyucu uyum stratejileri önerme konusunda dikkatli bir şekilde denge kurun.

Kaynakça

1:Sandia National Laboratories, Honeywell International Inc.’in tamamına sahip olduğu bir yan kuruluş olan Sandia, LLC’nin National Technology & Engineering Solutions tarafından DE-NA0003525 sözleşmesi kapsamında ABD Entergy’nin Ulusal Nükleer Güvenlik İdaresi Bakanlığı için yönetilen ve işletilen bir çok görevli laboratuvardır.

2:Cavoukian, A. (2009). Privacy by design. Ontario, Canada: Information and Privacy Commissioner of Ontario. http://www.ontla.on.ca/library/repository/ mon/23002/289982.pdf

3:Knijnenburg, B. P. (2015). A user-tailored ap-proach to privacy decision support (Doctoral dis-sertation, UC Irvine).

4:Westin, A.F., Harris, L. et al. (1981). The Dimensions of privacy: A national opinion research sur-vey of attitudes toward privacy. New York: Garland.

5:Chellappa, R.K. & Sin, R.G. (2005). Personalization versus privacy: An empirical examination of the online consumer’s dilemma. Information Technology and Management. 6(2), 181–202.

6:Malhotra, N.K., Kim, S.S. & Agarwal, J. (2004). Internet users’ information privacy concerns (IUIPC): The construct, the scale, and a nomological framework. Information Systems Research. 15(4), 336–355.

7:Knijnenburg, B.P. & Cherry, D. (2016, June). Gizlilik bildirimleri için bir araç olarak çizgi roman. Mahremiyet Bildirimlerinin ve Göstergelerinin Geleceği konulu SOUPS 2016 çalıştayında sunulan bildiri, Denver, CO.

8:Wisniewski, P.J., Knijnenburg, B.P., & Lipford, H.R. (2017). Making privacy personal: Profiling social network users to inform privacy education and nudging. International Journal of Hu-man-Computer Studies. 98, 95–108.

9:age Wisniewski ve ark. (2017). Sonnotlar 8-7.

10:Narayanan, A. & Shmatikov, V. (2008). Robust de-anonymization of large sparse datasets. In IEEE Symposium on Security and Privacy (pp. 111-125).

11:panopticon : hücreleri gardiyan odasına bakan dairevi hapishane

12:Ibid. Chellappa & Sin (2005). Sonnotlar 8-4.

13:Gootman, S. (2016). OPM hack: The most dangerous threat to the federal government today. Journal of Applied Security Research. 11(4), 517–525.

14:1Kobsa, A., Cho, H., & Knijnenburg, B.P. (2016). The effect of personalization provider characteristics on privacy attitudes and behaviors: An elaboration likelihood model approach. Journal of the Association for Information Science and Technology, 67(11), 2587–2606.

15:Knijnenburg, B.P., Sivakumar, S., & Wilkinson, D. (2016). Recommender systems for self-actualization. In S. Sen & W. Geyer (Eds.), Proceedings of the 10th ACM Conference on Recommender Systems (pp. 11–14). New York: ACM.

16:Sayfa, X., Knijnenburg, B.P. ve Kobsa, A. (2013). FYI: Communication style preferences underlie differences in location-sharing adoption and usage. In F. Mattern & S. Santini (Eds.), Proceedings of the 2013 ACM international joint conference on Pervasive and ubiquitous computing (pp. 153– 162). New York: ACM.

17:Teltzrow, M. & Kobsa, A (2004). Impacts of user privacy preferences on personalized systems: a comparative study. In C.M. Karat, J. Blom, & J. Karat (Eds.), Designing Personalized User Experiences for eCommerce (pp. 315–332). Norwell, MA: Kluwer Academic Publishers.

18:Compañó, R. & Lusoli, W. (2010). The policy maker’s anguish: Regulating personal data behavior between paradoxes and dilemmas. In T. Moore, D. Pym, & C. Ioannidis (Eds.), Economics of Information Security and Privacy (pp. 169–185). Bos-ton, MA: Springer.

19:Nissenbaum, H. (2011). Çevrim içi gizliliğe kavramsal bir yaklaşım. Daedalus. 140(4), 32–48.

20:Kay, M. ve Terry, M. (2010). Textured agreements: Re-envisioning electronic consent. In L.F. Cranor (Ed.), Proceedings of the Sixth Symposium on Us-able Privacy and Security (pp. 13:1–13:13). New York: ACM.

21:Wisniewski, P., Islam, A.K.M.N., Knijnenburg, B.P., & Patil, S. (2015). Give social network users the privacy they want. In D. Cosley & A. Forte (Eds.), Proceedings of the 18th ACM Conference on Computer Supported Cooperative Work & Social Computing (pp. 1427–1441). New York: ACM.

22:Spiekermann, S., Grossklags, J., & Berendt, B. (2001). E-privacy in 2nd generation e-commerce: Privacy preferences versus actual behavior. In M.P. Wellman & Y. Shoham (Eds.), Proceedings of the 3rd ACM Conference on Electronic Commerce (pp. 38–47). New York: ACM.

23:age Knijnenburg (2015). Sonnotlar 8-2.

24:age Knijnenburg (2015). Son notlar 8-2

25:Two-Person Concept using Private Equality Testing

Yazar hakkında

name: Yrd. Doç. Dr. Bart P. Knijnenburg

institution: Clemson Üniversitesi

Öğretim Üyesi